Identifikation von Schwachstellen aus der Perspektive des Angreifers

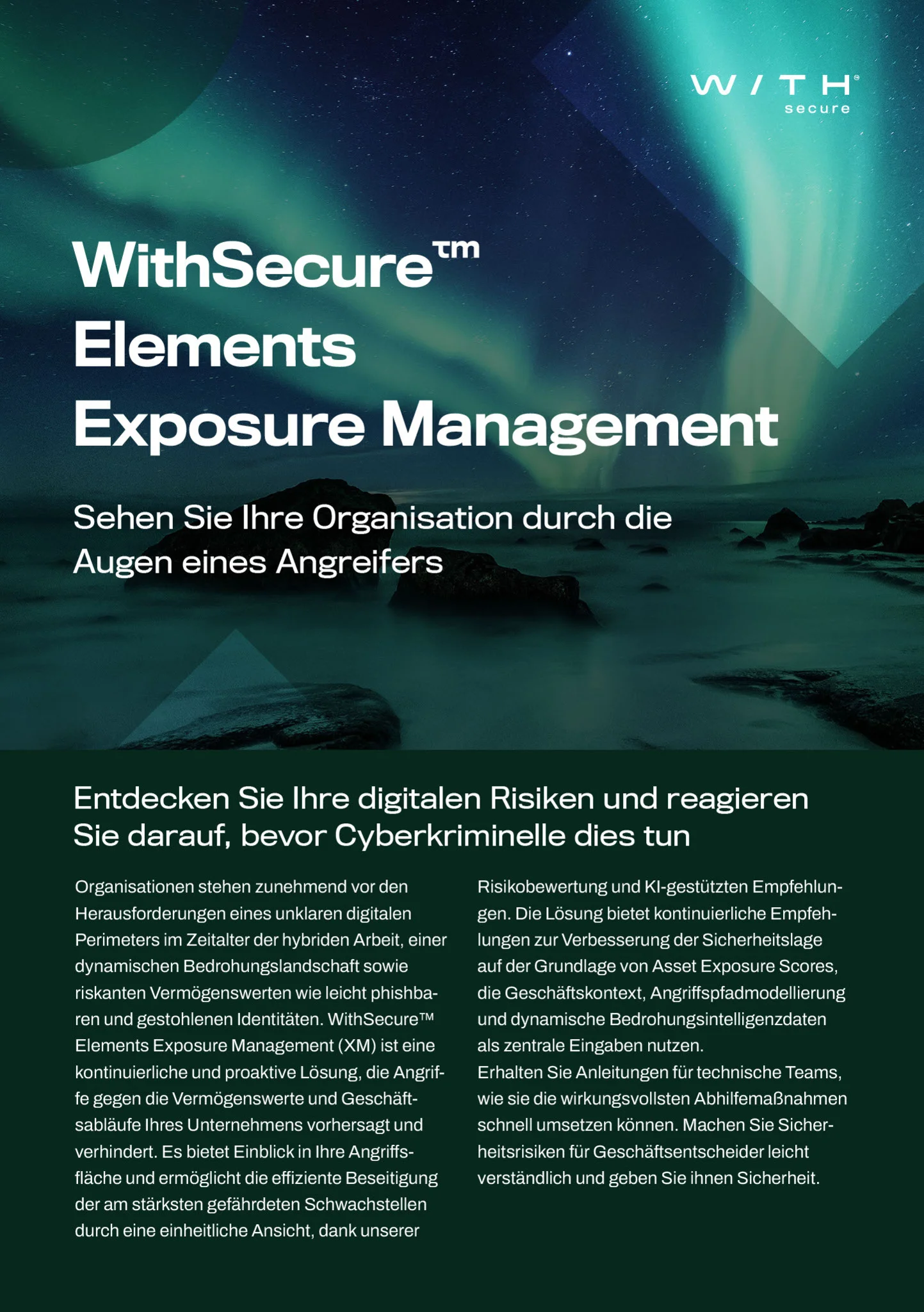

WithSecure™ Elements Exposure Management

Entdecken und beheben Sie Ihre digitalen Schwachstellen, bevor Cyberkriminelle dies tun.

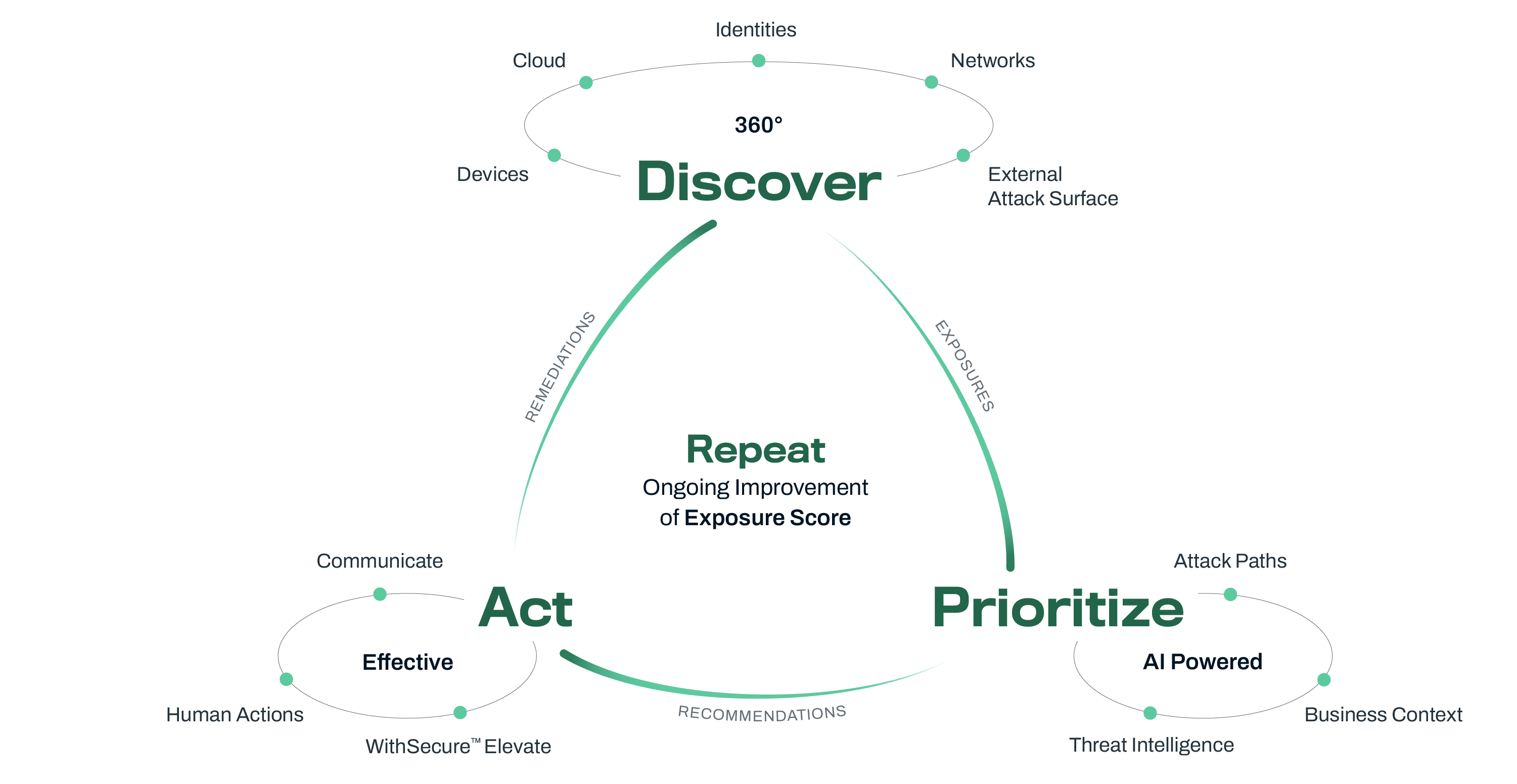

WithSecure™ Elements Exposure Management (XM) ist eine kontinuierliche und proaktive Lösung, die Sicherheitsverletzungen gegenüber den Vermögenswerten und Geschäftstätigkeiten Ihres Unternehmens vorhersagt und verhindert. Elements XM bietet Sichtbarkeit Ihrer Angriffsfläche und ermöglicht die effiziente Behebung der gravierendsten Schwachstellen durch eine einheitliche Ansicht, dank unserer Expositionsbewertung und KI-gestützten Empfehlungen. Erhalten Sie eine Lösung für 360° digitales Exposure Management und Sichtbarkeit über Ihre externe Angriffsfläche und interne Sicherheitslage, um Cyberangriffe proaktiv zu verhindern.

Produktübersicht

Eine sich wandelnde Cybersicherheitslandschaft

Der Wechsel von reaktiver zu proaktiver Cybersicherheit war für Sicherheitsexperten schon lange eine Priorität, aber zufriedenstellende Lösungen waren rar. Im digitalen Zeitalter sehen sich Unternehmen einer sich ständig weiterentwickelnden Bedrohungslandschaft gegenüber, mit ständig auftauchenden neuen Schwachstellen und der Entwicklung von KI, die neue Arten von Cyberangriffen ermöglicht. Organisationen haben zunehmend hybride Umgebungen mit unscharfen Grenzen. Die Herausforderung besteht nicht nur darin, Systeme und Daten zu schützen, sondern auch die Geschäftskontinuität gegen Bedrohungen der digitalen Lieferkette und potenzielle Kompromittierungen zu gewährleisten. Außerdem müssen viele Organisationen Lücken schließen, um die NIS-2-Richtlinie* zu erfüllen.

Identifizieren Sie potenzielle Angriffspfade zu Ihren kritischen Assets mit 360°-Sichtbarkeit

Das innovative und KI-gestützte WithSecure™ Elements Exposure Management (XM) begegnet diesen Herausforderungen, indem es umfassende Tools für das Schwachstellenmanagement bietet. WithSecure ist der führende Anbieter von Exposure Management für europäische KMUs und MSPs sowie für Organisationen, die Cybersicherheit auf europäische Weise angehen möchten. Unser Elements Exposure Management bietet Fähigkeiten und Prozesse, die bewerten, wie zugänglich und exponiert die digitalen Assets einer Organisation sind und wie leicht sie ausgenutzt werden können. Die Lösung bietet kontinuierliche Empfehlungen, indem sie Angriffspfade simuliert, kritische Schwachstellen identifiziert und risikofokussierte Ergebnisse liefert, um die Abwehrkräfte proaktiv zu stärken. Darüber hinaus unterstützt Elements XM Sie bei der Einhaltung von Vorschriften, wie z. B. der NIS-2-Richtlinie*.

Hinweis: *NIS 2 Art. 21.2(e) schreibt vor, dass Unternehmen Sicherheitsmaßnahmen beim Erwerb, der Entwicklung und der Wartung von Netzwerk- und Informationssystemen haben müssen, einschließlich des Umgangs mit Schwachstellen und deren Offenlegung.

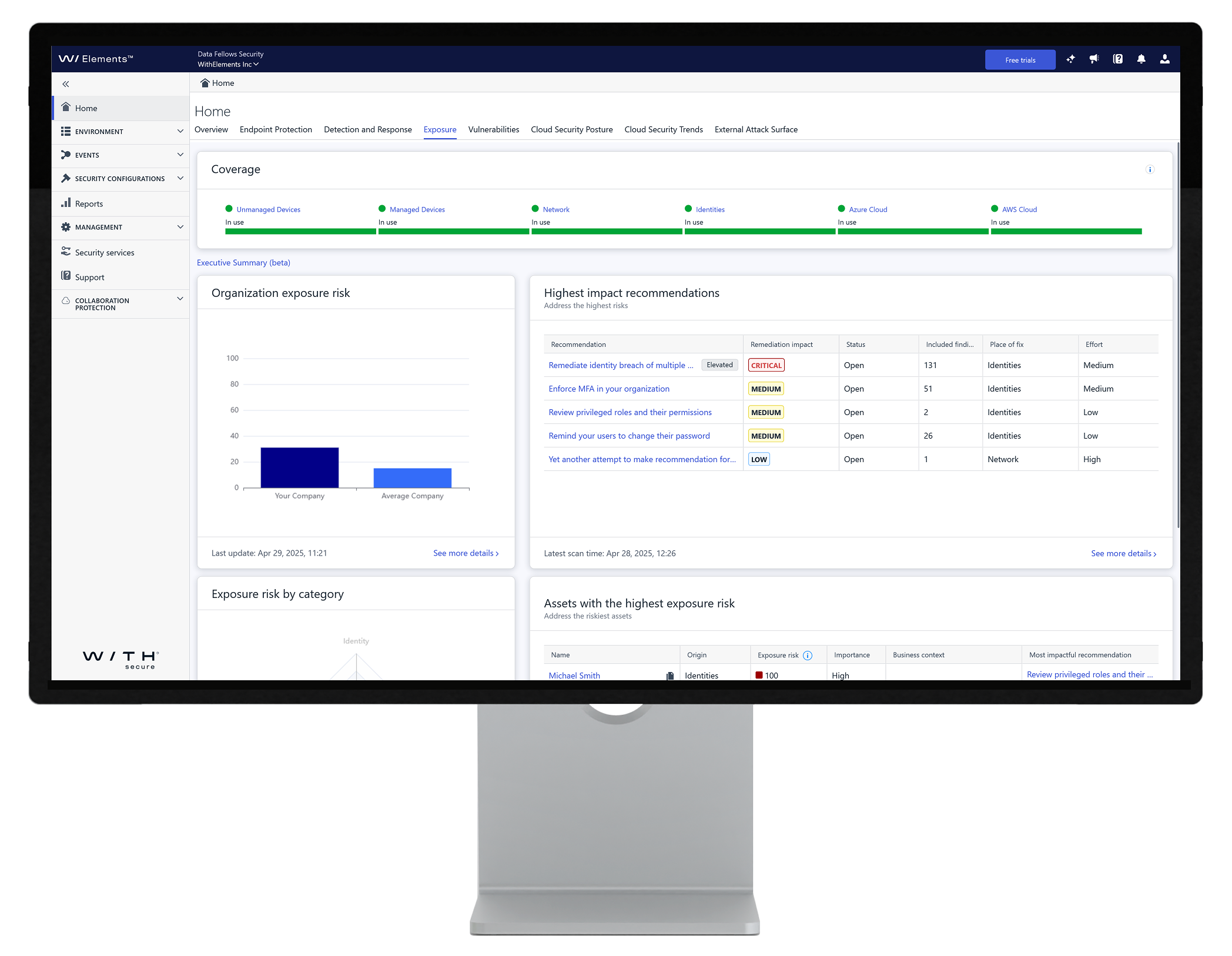

Maximieren Sie Ihre Cyber-Resilienz mit minimalem Aufwand

Elements XM kombiniert Daten von Ihrer externen Angriffsfläche, Identitätsmanagementsystemen (z.B. Entra ID), Geräten, Netzwerken und Cloud-Diensten (Azure, AWS). Die Lösung bereichert diese Daten mit Echtzeit-Bedrohungsinformationen und Geschäftskontext für einen ganzheitlichen Sicherheitsansatz. Die KI-gestützten Empfehlungen beinhalten Anleitungen für technische Teams, wie sie schnell die wirkungsvollsten Maßnahmen ergreifen können, und machen Sicherheitsrisiken für Geschäftsentscheider leicht verständlich. Unser zusätzlicher WithSecure™ Elevate-Service ermöglicht es, einen spezifischen Befund, eine Empfehlung oder einen Angriffspfad zur weiteren Analyse an uns zu senden. Diese Beratung durch unsere Experten gewährleistet die Gültigkeit und Priorität des hervorgehobenen Elements.

WithSecure™ Elements Exposure Management nutzt zum Patent angemeldete, KI-basierte Angriffspfad-Simulationstechnologien für die heuristische Suche nach Risiken und die Validierung von Risiken durch Angreifer.

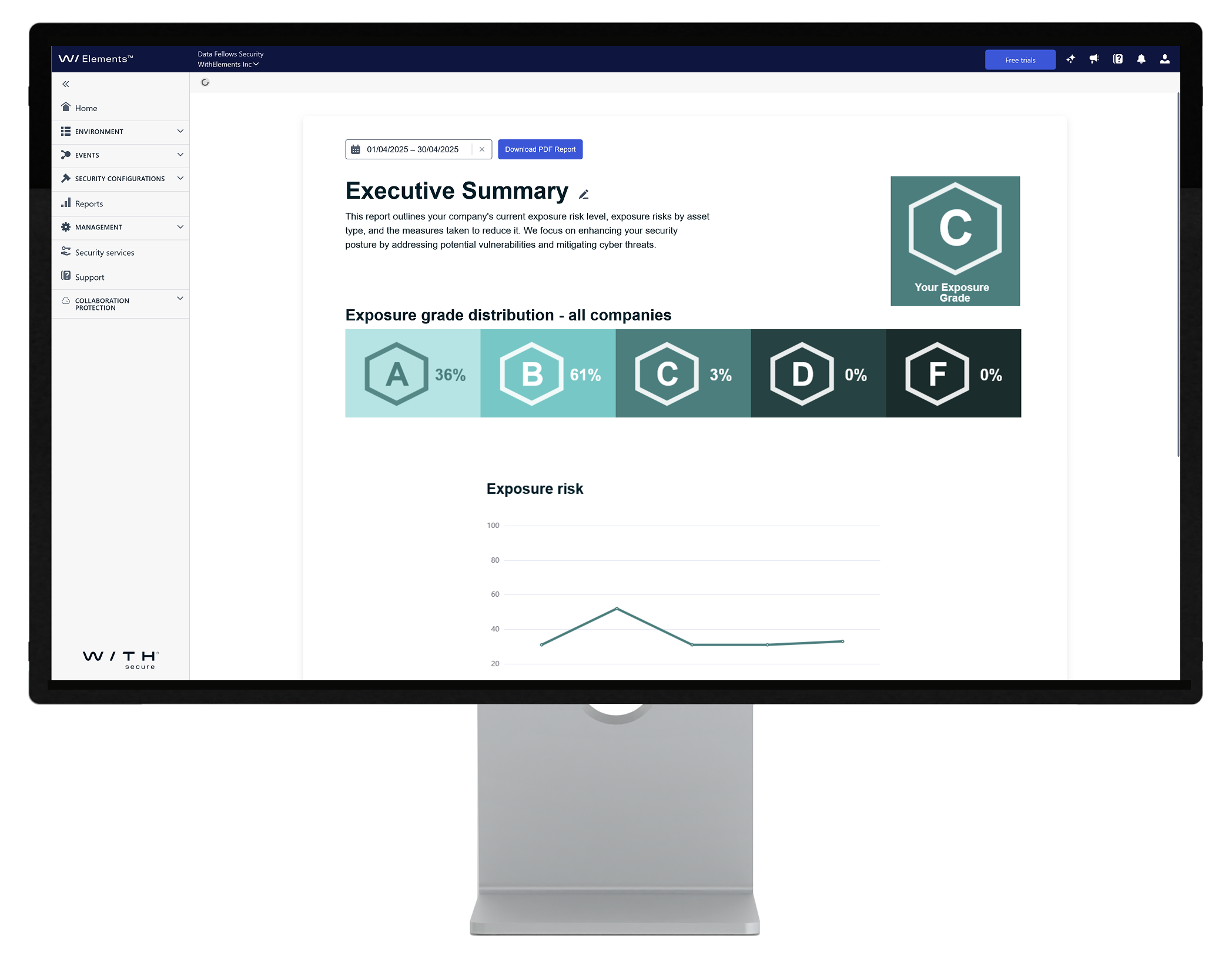

Verstehen Sie Ihre Geschäftsrisiken und erhalten Sie empfohlene Maßnahmen über das Exposure Dashboard.

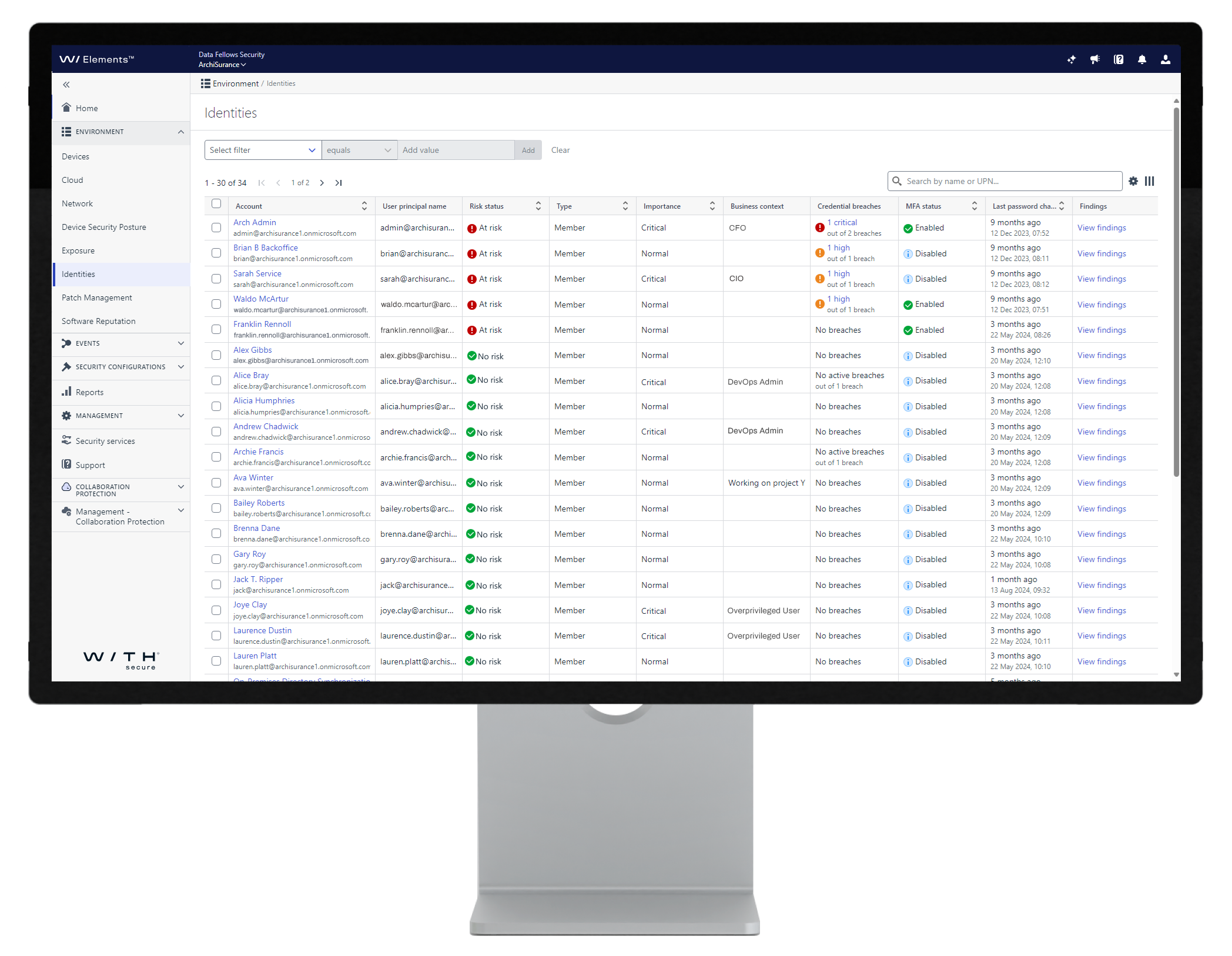

Nutzen Sie Daten zu digitalen Identitäten, um identitätsbasierte Risiken zu bekämpfen.

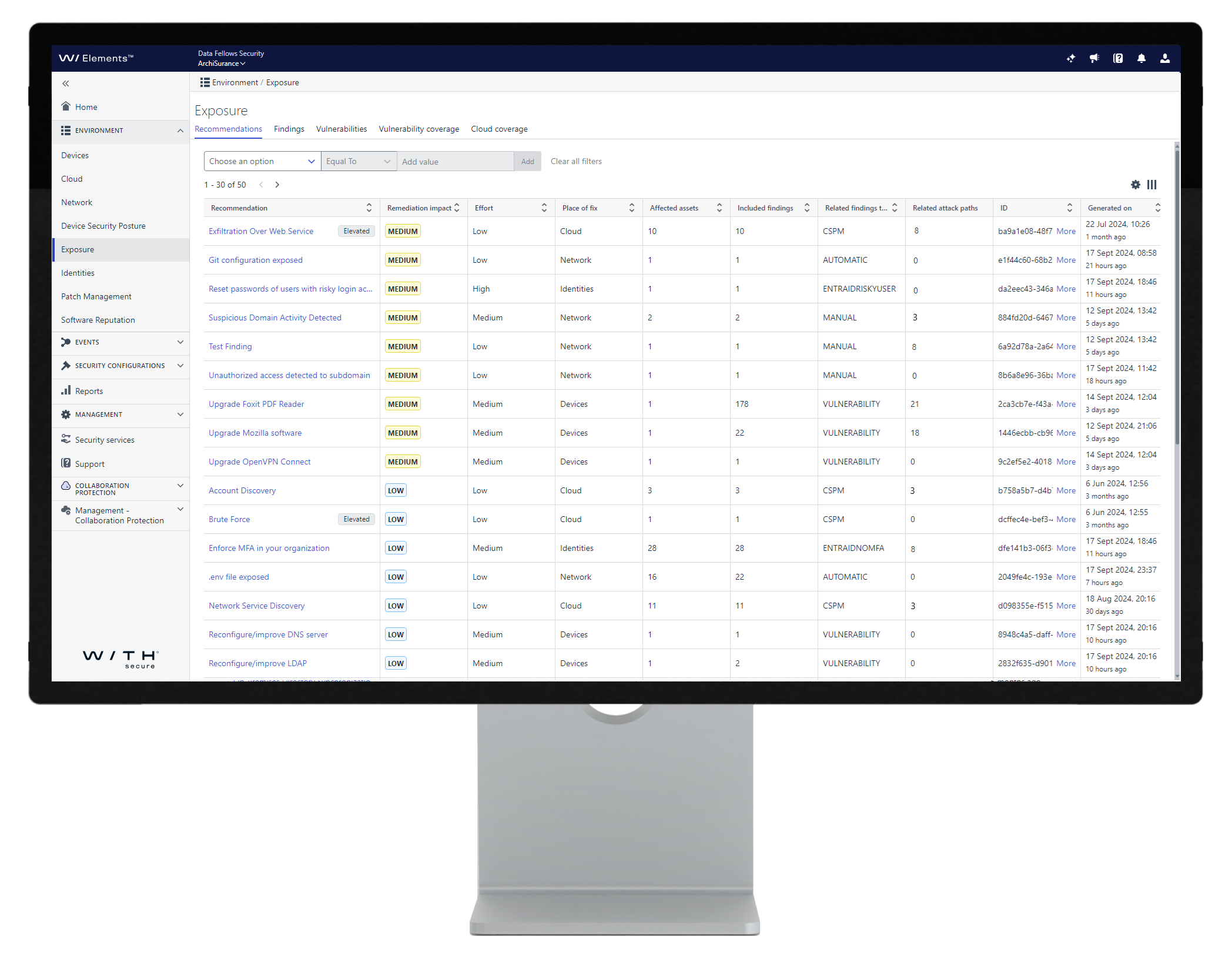

Nutzen Sie Ihre Zeit effektiv, indem Sie mit der Behebung der Schwachstellen beginnen, die den größten Einfluss und den geringsten Aufwand erfordern, basierend auf unseren KI-gestützten Empfehlungen.

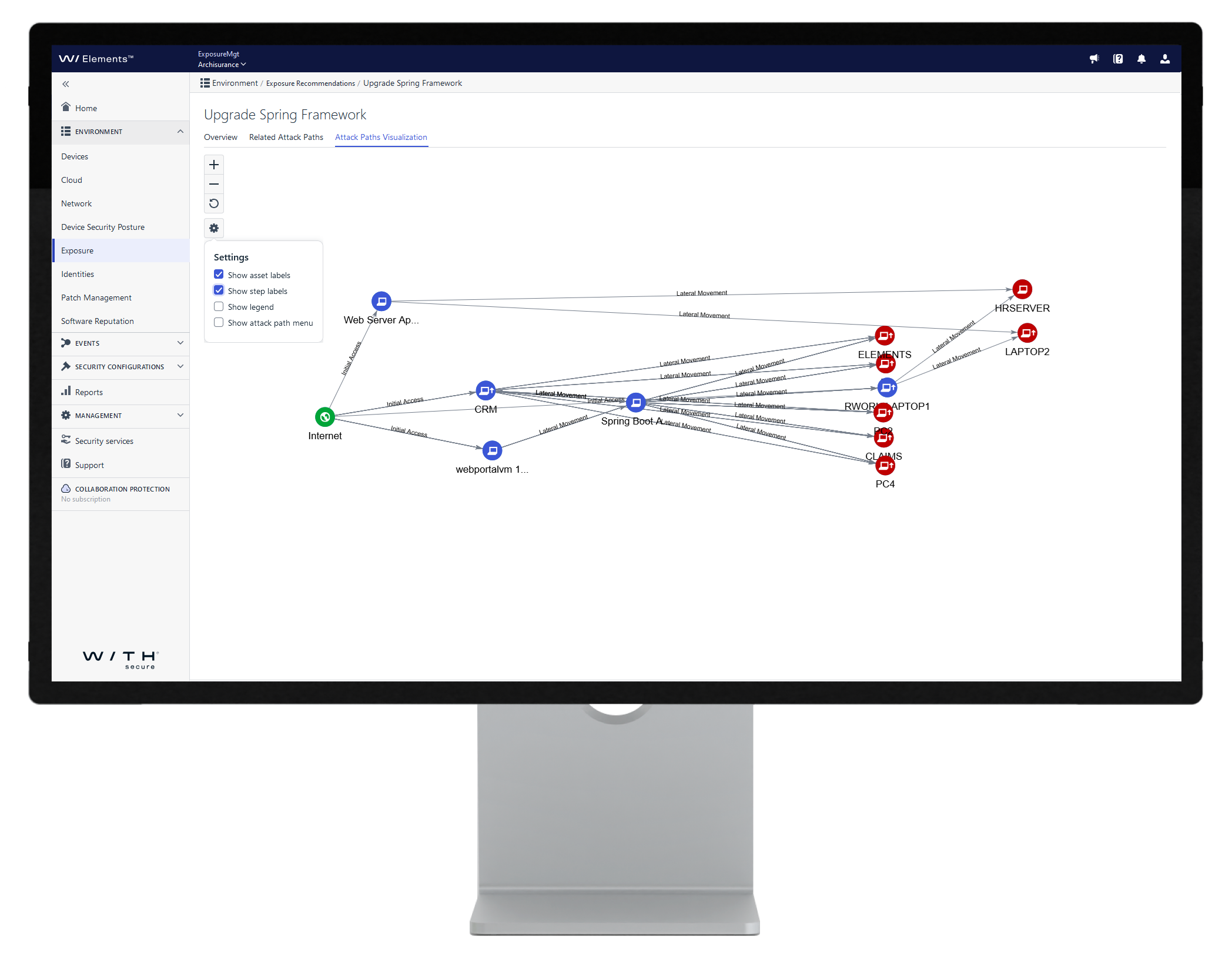

Sehen Sie die visualisierten Angriffspfade im Zusammenhang mit einer Empfehlung, so dass Sie die zugrundeliegenden Überlegungen besser nachvollziehen können.

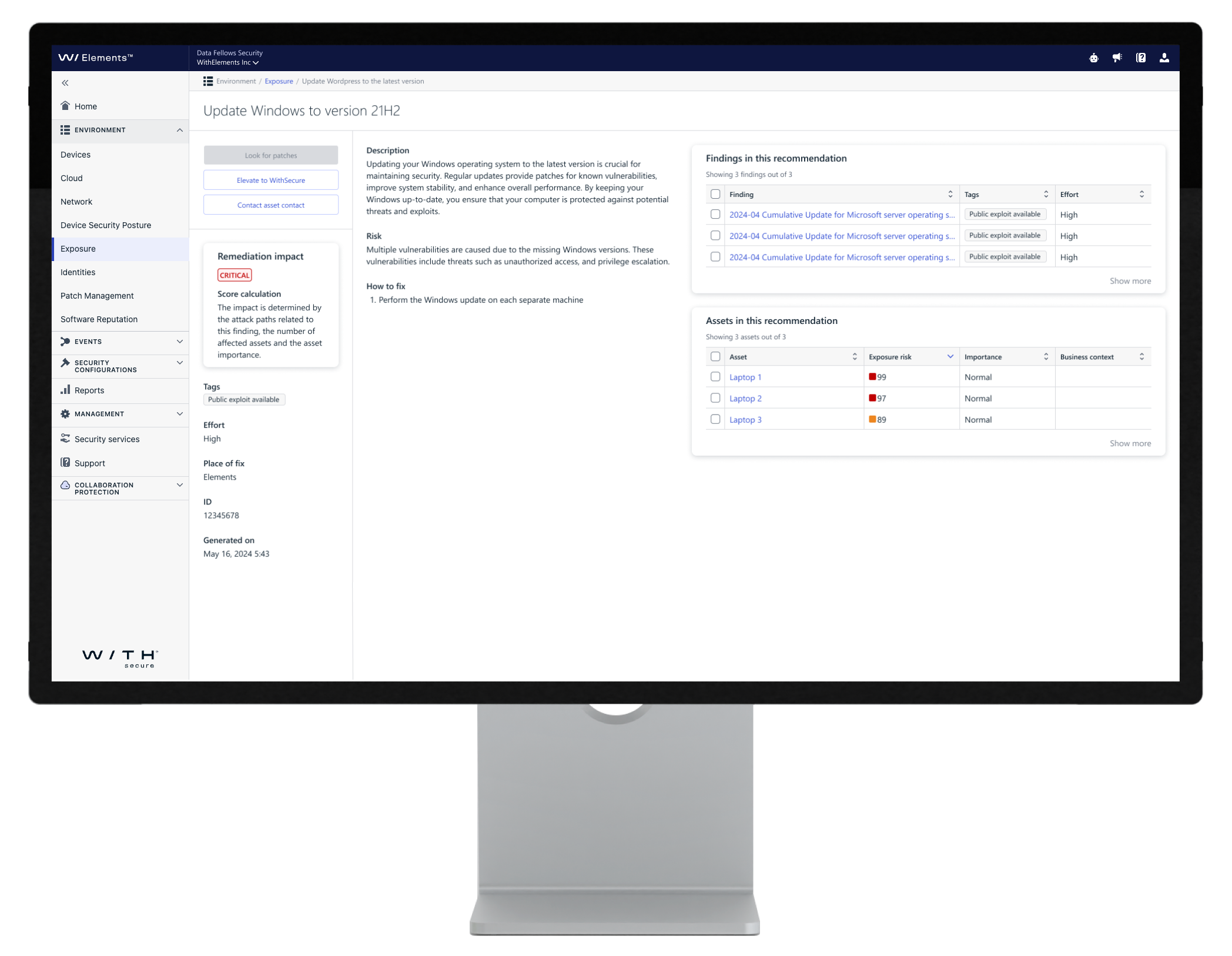

Erhalten Sie umsetzbare Anleitungen zur Behebung von Schwachstellen und kommunizieren Sie über den Behebungsprozess für eine reibungslose Zusammenarbeit.

C-Level-Berichte zeigen den Entscheidungsträgern in Ihrem Unternehmen den erzielten Mehrwert auf greifbare Weise.

- Option1

- Option4

- Option3

- Option5

- Option2

- Option6

WithSecure Elements XM ist jetzt im AWS Marketplace erhältlich

Wenn Sie AWS-Kunde sind, haben Sie einen zusätzlichen Kanal, um WithSecure Elements XM direkt über den AWS Marketplace oder über einen Partner mit Zugang zum AWS Marketplace zu erwerben.

Mit WithSecure Elements Exposure Management (XM) sind Sie potenziellen Bedrohungen immer einen Schritt voraus!

XM - Interaktive Demo

Sind Sie neugierig, Exposure Management in Aktion zu sehen? Mit unserer interaktiven Demo können Sie die Funktionen von XM aus erster Hand kennenlernen - eine Anmeldung ist nicht erforderlich.

WithSecure™ Elements Exposure Management im Detail

Unterstützte Systeme

Sichern Sie Umgebungen, die Ihre Angriffsfläche bilden

Unser Multi-Umgebungs-Ansatz umfasst folgende Assets und Umgebungen:

- Externe Angriffsfläche (EASM)

- Cloud-Dienste, einschließlich Azure- und AWS-Plattformen

- Identitäten, einschließlich Entra ID

- Verwaltete Geräte, einschließlich Workstations und Server

- Netzwerk, einschließlich Netzwerkausrüstung

Brauchen Sie weitere Informationen?

Ronny John

Lead Development Representative, Sales Excellence, DACH

Linkedin

Sind Sie bereit, Ihre Cyber-Resilienz mit minimalem Aufwand zu maximieren?

Nutzen Sie die Leistungsfähigkeit von WithSecure™ Elements Exposure Management, um kritische Risiken zu erkennen, zu priorisieren und darauf zu reagieren. Machen Sie den nächsten Schritt zur Sicherung der digitalen Landschaft Ihres Unternehmens, indem Sie das Formular ausfüllen, und wir melden uns so schnell wie möglich bei Ihnen.

Verwandter Inhalt

Stärkung der Cybersicherheitsabwehr

In der heutigen digital vernetzten Welt ist das Exposure Management für die Cybersicherheitsstrategie eines jeden Unternehmens von entscheidender Bedeutung. Es identifiziert, priorisiert und entschärft proaktiv Schwachstellen und Bedrohungen in der IT-Infrastruktur und den Anlagen eines Unternehmens und ermöglicht erfolgreiche Geschäftsergebnisse.

WeiterlesenDie Macht der Prävention: Die Rolle von Exposure Management im Jahr 2024

Jeder IT-Sicherheitsexperte, mit dem wir gesprochen haben, würde eine Sicherheitsverletzung lieber verhindern, als sie zu stoppen, nachdem sie entdeckt wurde. Aus diesem Grund hat Christine Bejerasco, CISO bei WithSecure, eine Masterclass zum Thema Exposure Management veranstaltet.

Zur Webinar-Aufzeichnung